في مثال آخر لهجوم سلسلة التوريد الذي يستهدف مستودعات البرامج مفتوحة المصدر ، تم اكتشاف أن حزمتين من حزم NPM الشائعة مع تنزيلات أسبوعية تراكمية تقارب 22 مليونًا قد تعرضت للاختراق باستخدام تعليمات برمجية ضارة من خلال الوصول غير المصرح به إلى حسابات المطور المعني.

المكتبتان المعنيتان هما " coa " ، المحلل اللغوي لخيارات سطر الأوامر ، و " rc " ، أداة تحميل التكوين ، وكلاهما تم العبث بهما بواسطة ممثل تهديد مجهول لتضمين برامج ضارة "متطابقة" لسرقة كلمات المرور.

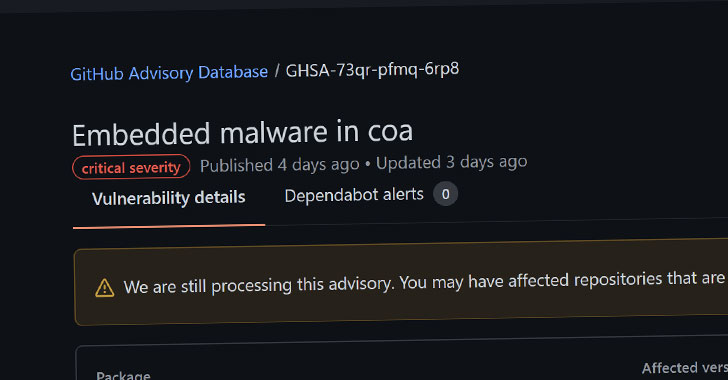

تتأثر جميع إصدارات coa بدءًا من 2.0.3 وما فوق - 2.0.3 و 2.0.4 و 2.1.1 و 2.1.3 و 3.0.1 و 3.1.3 - وننصح مستخدمي الإصدارات المتأثرة بالرجوع إلى إصدار أقدم إلى الإصدار 2.0.2 في أقرب وقت ممكن وتحقق من أنظمتهم بحثًا عن أي نشاط مشبوه ، وفقًا لإرشادات GitHub التي نُشرت في 4 نوفمبر. وفي سياق مماثل ، تم العثور على إصدارات 1.2.9 و 1.3.9 و 2.3.9 من rc مقيدة مع البرامج الضارة ، مع تنبيه مستقل يحث المستخدمين على الرجوع إلى الإصدار 1.2.8.

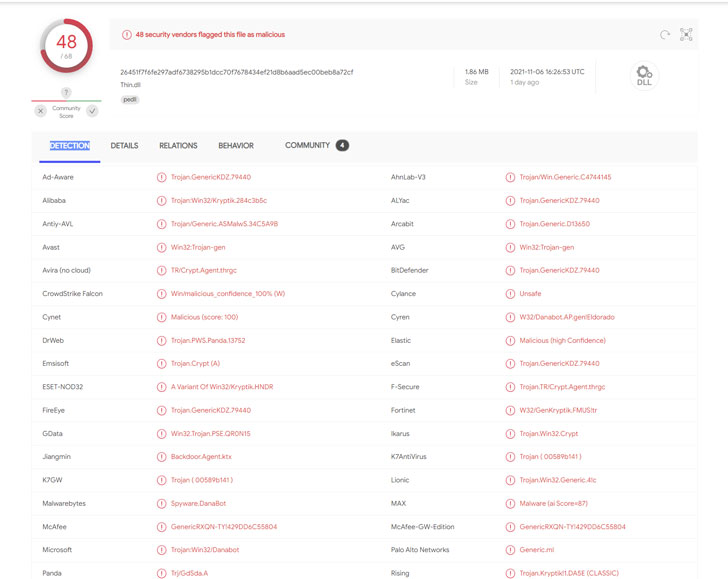

يُظهر التحليل الإضافي لعينات البرامج الضارة التي تم إسقاطها أنه متغير DanaBot وهو برنامج ضار لنظام Windows لسرقة بيانات الاعتماد وكلمات المرور ، مرددًا حادثتين مشابهتين من الشهر الماضي نتج عنه اختراق UAParser.js بالإضافة إلى نشر Roblox المارقة والمطبوعة مكتبات NPM .

قالت NPM في تغريدة: "لحماية حساباتك وحزمك من الهجمات المماثلة ، نوصي بشدة بتمكين [المصادقة الثنائية] على حساب NPM الخاص بك"

ليست هناك تعليقات:

إرسال تعليق